Как взломать базу данных

Автор:

Judy Howell

Дата создания:

26 Июль 2021

Дата обновления:

23 Июнь 2024

Содержание

- этапы

- Метод 1 из 3: Использование SQL-инъекции

- Метод 2 взломать пароль базы данных

- Способ 3 Использование лазеек в базах данных

Лучший способ убедиться, что ваша база данных защищена от хакеров, - думать как хакер. Если бы вы были одним, какую информацию вы хотели бы найти? Как бы вы их нашли? Существует много типов баз данных и различные способы их взлома, но большинство хакеров попытаются найти пароль или запустить программу, которая использует уязвимое место в базе данных. Если вы чувствуете себя комфортно с операторами SQL и имеете элементарные знания о работе баз данных, вы можете их взломать.

этапы

Метод 1 из 3: Использование SQL-инъекции

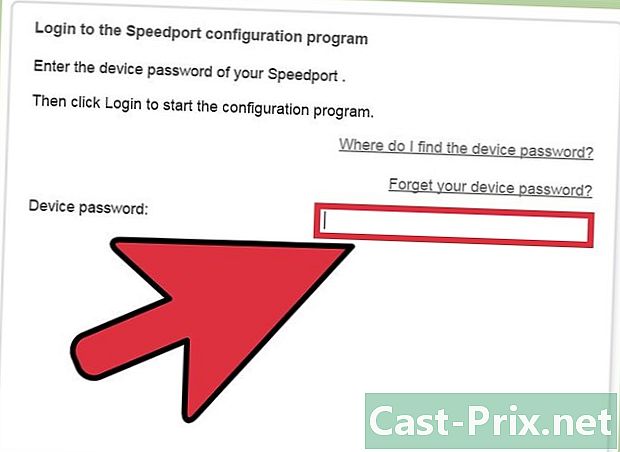

- Спросите себя, уязвима ли база данных. Вам нужно будет иметь некоторые налоговые знания, чтобы использовать этот метод. Откройте страницу входа в базу данных в вашем браузере и введите (апостроф) в поле для имени пользователя. Нажмите на Senregistrer, Если вы видите сообщение об ошибке «Исключение SQL: строка в кавычках неправильно завершена» или «недопустимый символ», база данных уязвима для внедрения SQL.

-

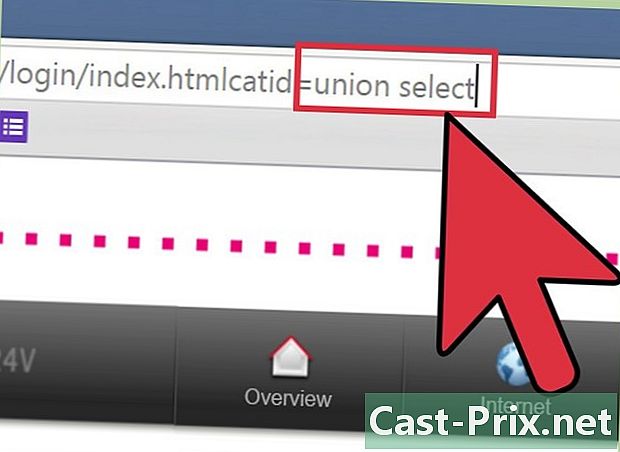

Найдите количество столбцов. Вернитесь на страницу входа (или любой URL, оканчивающийся на «id =» или «catid =») и нажмите на адресную строку браузера. После URL нажмите пробел и введитеЗАКАЗАТЬ на 1затем нажмите запись, Измените 1 на 2 и нажмите снова запись, Продолжайте увеличивать это число, пока не получите ошибку. Число столбцов - это число, которое вы ввели перед тем, которое вызвало ошибку. -

Найдите столбцы, которые принимают запросы. В конце URL-адреса в адресной строке изменитеCatID = 1илиID = 1и положитьCatID = -1илиID = -1, Нажмите пробел и введитеСОЮЗ ВЫБРАТЬ 1,2,3,4,5,6(если есть шесть столбцов) Числа, которые вы вводите, должны соответствовать количеству столбцов, и каждый из них должен быть отделен от других запятой. пресс запись и вы увидите номера каждого столбца, который будет принимать запрос. -

Внедрить операторы SQL. Например, если вы хотите узнать текущего пользователя и сделать инъекцию во втором столбце, вы должны стереть все после «id = 1» в URL, прежде чем нажимать пробел. Затем введитеUNION SELECT 1, CONCAT (пользователь ()), 3,4,5,6--, пресс запись и вы увидите имя текущего пользователя на экране. Используйте любой оператор SQL для отображения информации, такой как список имен пользователей и паролей для взлома.

Метод 2 взломать пароль базы данных

-

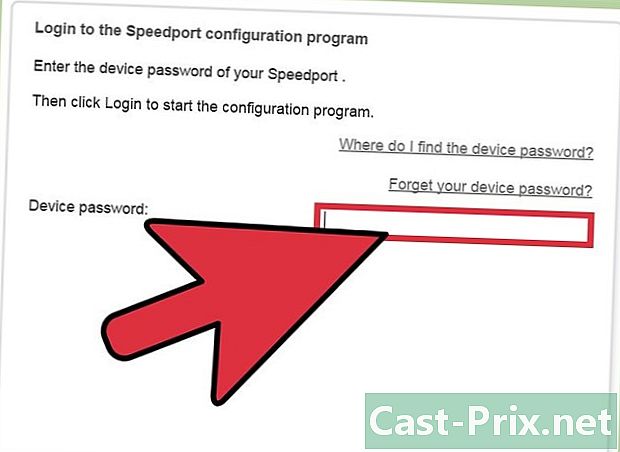

Попробуйте подключиться к руту. Некоторые базы данных не имеют пароля в корневом каталоге по умолчанию, поэтому вы можете получить к нему доступ, оставив поле пароля пустым. Другие имеют пароли по умолчанию, которые вы можете легко найти, выполнив поиск на соответствующих форумах. -

Попробуйте общие пароли. Если администратор защитил базу данных паролем (как это обычно бывает), попробуйте комбинацию имени пользователя и пароля. Некоторые хакеры публикуют онлайн-списки паролей, которые они взломали с помощью инструментов проверки. Попробуйте разные комбинации имен пользователей и паролей.- Например, https://github.com/danielmiessler/SecLists/tree/master/Passwords - это признанный сайт, где вы найдете списки паролей.

- Вероятно, вы потеряете некоторое время, пытаясь использовать пароли в своей руке, но стоит попробовать, прежде чем выходить из тяжелой артиллерии.

-

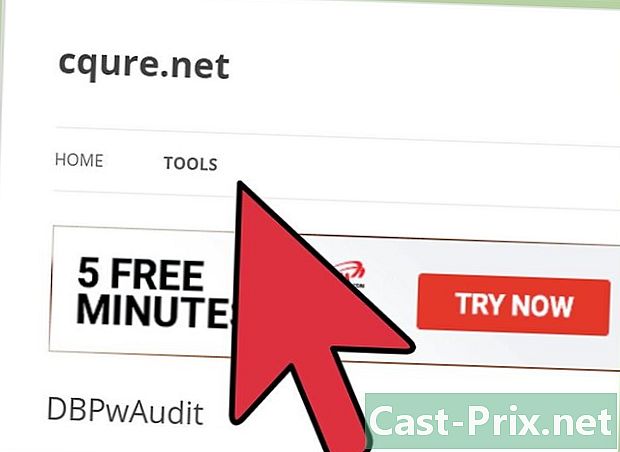

Используйте инструмент проверки пароля. Вы можете использовать множество инструментов, чтобы попробовать тысячи комбинаций слов в словаре и букв, цифр или символов, чтобы взломать пароль.- Некоторые инструменты, такие как DBPwAudit (для Oracle, MySQL, MS-SQL и DB2) и Access Passview (для MS Access), являются хорошо известными инструментами, которые можно использовать в большинстве баз данных. Вы также можете выполнить поиск в Google, чтобы найти новые инструменты, специально предназначенные для интересующей вас базы данных. Например, вы можете искать

инструмент аудита паролей oracle dbесли вы взломаете базу данных Oracle. - Если у вас есть учетная запись на сервере, на котором размещена база данных, вы можете запустить программу для взлома паролей, например Джон Потрошитель найти его. Расположение хеш-файла отличается в зависимости от базы данных.

- Загружайте программное обеспечение только с сайтов, которым вы доверяете. Исследуйте эти инструменты перед их использованием.

- Некоторые инструменты, такие как DBPwAudit (для Oracle, MySQL, MS-SQL и DB2) и Access Passview (для MS Access), являются хорошо известными инструментами, которые можно использовать в большинстве баз данных. Вы также можете выполнить поиск в Google, чтобы найти новые инструменты, специально предназначенные для интересующей вас базы данных. Например, вы можете искать

Способ 3 Использование лазеек в базах данных

-

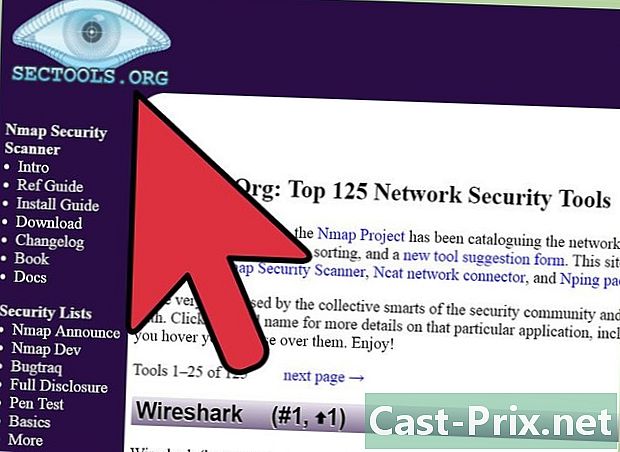

Найдите подходящую программу. Sectools.org - это набор инструментов безопасности (включая те, которые вас сейчас интересуют), который существует уже более десяти лет. Их инструменты признаны и используются администраторами по всему миру для тестирования безопасности. Проверьте их действующую базу данных (или найдите аналогичный сайт, которому вы доверяете), чтобы найти инструменты или файлы, которые помогут вам найти уязвимости в базах данных.- Вы также можете попробовать www.exploit-db.com. Зайдите на их сайт и нажмите на ссылку Поиск, затем выполните поиск типа базы данных, которую вы хотите взломать (например, Oracle). Введите код с картинки в соответствующем поле и выполните поиск.

- Исследуйте программы, которые вы хотите использовать, чтобы знать, что делать в случае возникновения проблемы.

-

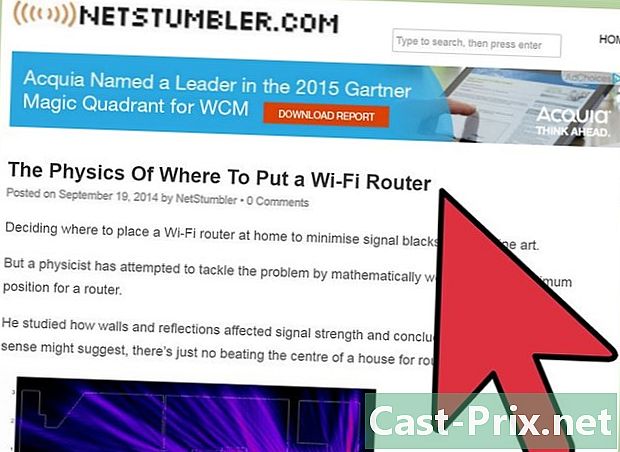

Найти уязвимую сеть с Wardriving . Wardriving состоит из вождения (или ходьбы или езда на велосипеде) в области для сканирования сетей Wi-Fi с помощью инструмента (например, NetStumbler или Kismet), чтобы найти без защиты. Технически это абсолютно законно. Недопустимым является использование найденной вами сети в незаконных целях. -

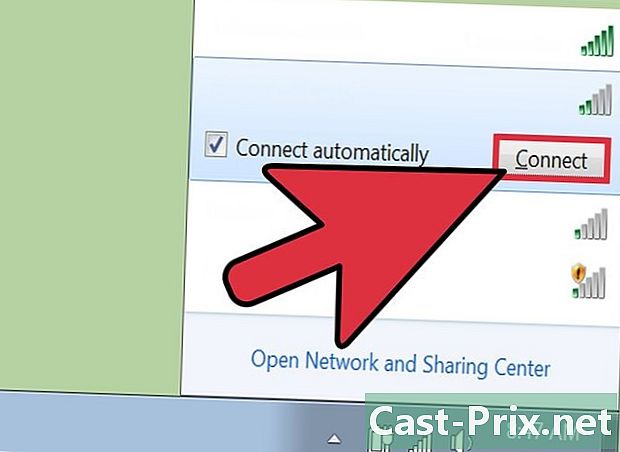

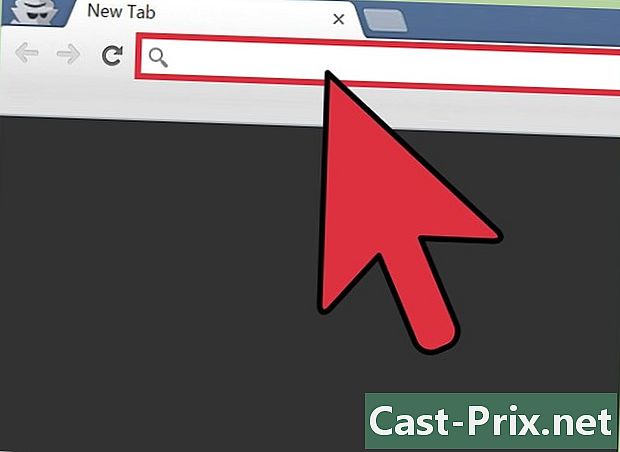

Используйте эту сеть для вашего взлома. Если вы хотите сделать что-то, чего не должны делать на самом деле, было бы лучше, если бы вы делали это из сети, которая не принадлежит вам. Подключитесь к открытой сети, которую вы нашли с помощью wardriving, и используйте скачанное вами программное обеспечение для взлома.

- Всегда храните конфиденциальные данные за брандмауэром.

- Убедитесь, что вы защищаете свои беспроводные сети паролем, чтобы вы не могли использовать свои для взлома.

- Найдите других хакеров и попросите у них советов. Иногда лучшие методы взлома не встречаются на интернет-форумах.

- Понять закон и последствия ваших действий в вашей стране.

- Никогда не пытайтесь получить нелегальный доступ к машине из вашей собственной сети.

- Это незаконно иметь доступ к базе данных, которая не является вашей.